AirLift to pakistański startup zdecentralizowany w transporcie zbiorowymwspierany przez First Round Capital z siedzibą w San Francisco, który jest również inwestorem Ubera. W rzeczywistości jest to pierwszy na świecie zdecentralizowany system transportu zbiorowego. Prowadzeni przez Huynha Chena i Sarmada Khana,Zespół badawczy PrivacySavvy odkrył poważny błąd bezpieczeństwa w najwyższej jakości usłudze spożywczej Airlift Express. Przy setkach zamówień dziennie Airlift Express szybko staje się powszechnie używaną firmą eCommerce.

Thefirma szybko zareagowała na nasze zgłoszenie i naprawiła błądLuka w zabezpieczeniach OTP i inne problemy związane z bezpieczeństwem. Mimo to luka w zabezpieczeniach OTP w handlu elektronicznym firmy AirLift dobrze przypomina, dlaczego hasła OTP są obecnie niewystarczające dla bezpieczeństwa Twoich kont.

Współcześni napastnicy wykorzystujący brutalną siłę są wyrafinowani, ale technologia wymagana do ich odparcia już nie. Jako wygodny sposób identyfikacji i uwierzytelniania użytkowników wprowadzono hasła OTP (hasła jednorazowe). Jednak zamiar ten został odrzucony wkrótce po jego wprowadzeniu; hakerzy znaleźli na to sposób. Ale firmy nadal z nich korzystają.

Według laboratorium bezpieczeństwa PrivacySavvy hasła jednorazowe tonie jest już uważany za bezpiecznyz powoduciężki atak brutalną siłąświadkiem w ostatnim czasie.

OTP wysyłane SMS-em opracowano, aby zapobiegać atakom poprzez powtarzanie i dodawać dodatkową warstwę zabezpieczeń logowania. Dzieje się tak, ponieważ witryna internetowa wysyła użytkownikowi unikalny kod za pomocą wiadomości tekstowej, a wysłany kod jednorazowy jest wprowadzany w odpowiednim miejscu wraz z kombinacją nazwy użytkownika i hasła. Po zweryfikowaniu autentyczności hasła jednorazowego użytkownik może autoryzować transakcję lub uzyskać dostęp do witryny. Choć w teorii może się to wydawać proste i bezpieczne, w rzeczywistości jest inaczej. To właśnie udowodni niniejszy raport.

Jak działa atak brute-force

Atak brutalną siłą pozostaje koszmarem dla twórców stron internetowych; jest to niewątpliwie jedna z najpopularniejszych metod łamania hasełznane człowiekowi. Ale poza łamaniem haseł ujawniają także ukryte strony internetowe i zawartość aplikacji internetowych. Niestety tysiące użytkowników Internetu jest codziennie narażonych na ataki typu brute-force.

W typowym ataku siłowym osoba atakująca próbuje złamać hasło, używając serii kombinacji liter i cyfr, aż uda mu się je poprawnie wprowadzić. To raczej A„próbuj, aż ci się uda”zbliżać się. Może to trwać od kilku minut do kilku godzin (w zależności od tego, ile czasu zajmuje złamanie konkretnego hasła).

OTP i brutalna siła AirfLift Express

Reporterzy PrivacySavvy zaobserwowali to w przypadku AirLift Express, platformy eCommerce, na której klienci zamawiają leki, artykuły spożywcze i inne niezbędne produkty.

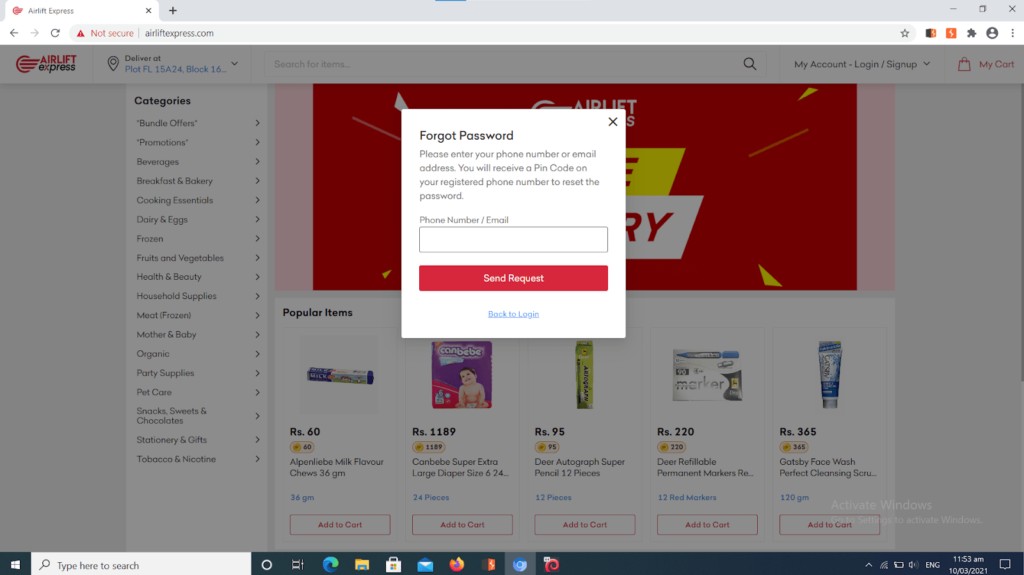

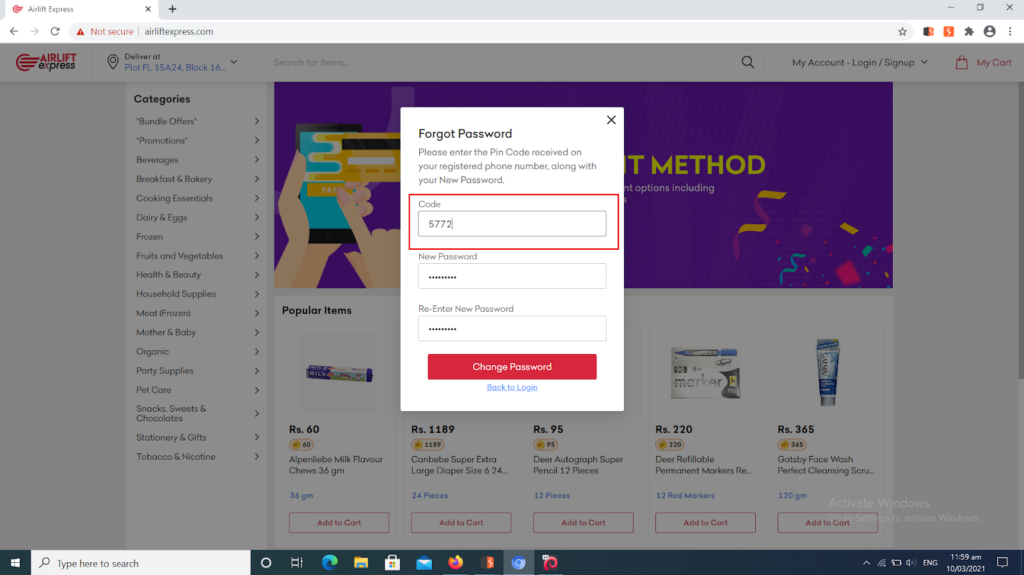

Poniższy zrzut ekranu pokazuje, że użytkownik próbował uzyskać dostęp do swojego konta, ale zapomniał hasła. Kiedy tak się stanie, AirLift Express radzi Ci kliknąć opcję „Zapomniałem hasła”. Następnie użytkownik wprowadza numer telefonu lub adres e-mail, za pomocą którego otworzył konto.

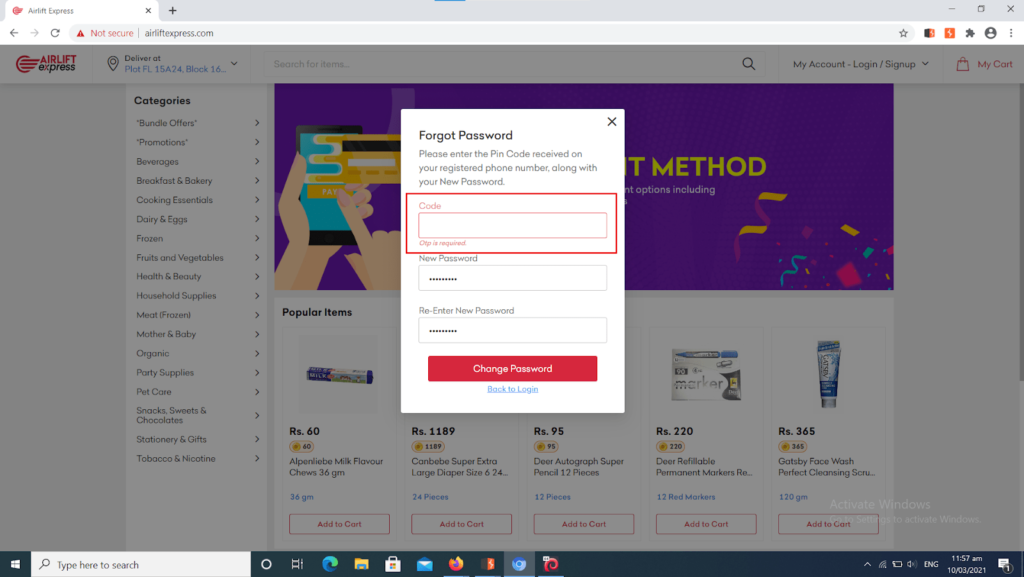

Poniżej AirLift Express wysyła unikalny kod OTP, który użytkownik wprowadza w odpowiednim polu.

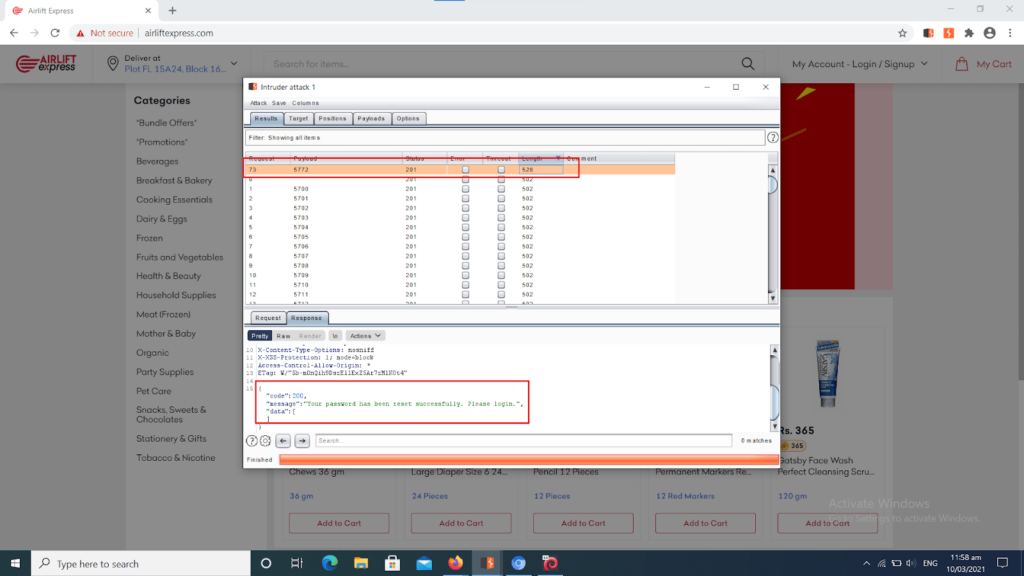

Dzieje się tak wtedy, gdy sytuacja staje się ryzykowna dla użytkowników. Tutaj haker może wprowadzić danelegalny numer telefonu komórkowego(które każdy wykwalifikowany specjalista ds. bezpieczeństwa może łatwo uzyskać za pomocą socjotechniki) i może brutalnie wymusić kod OTP podczas wypróbowywania wielu kombinacji liczb. Nasi badacze zrobili to jako ilustrację luki, jak widać na poniższych zrzutach ekranu:

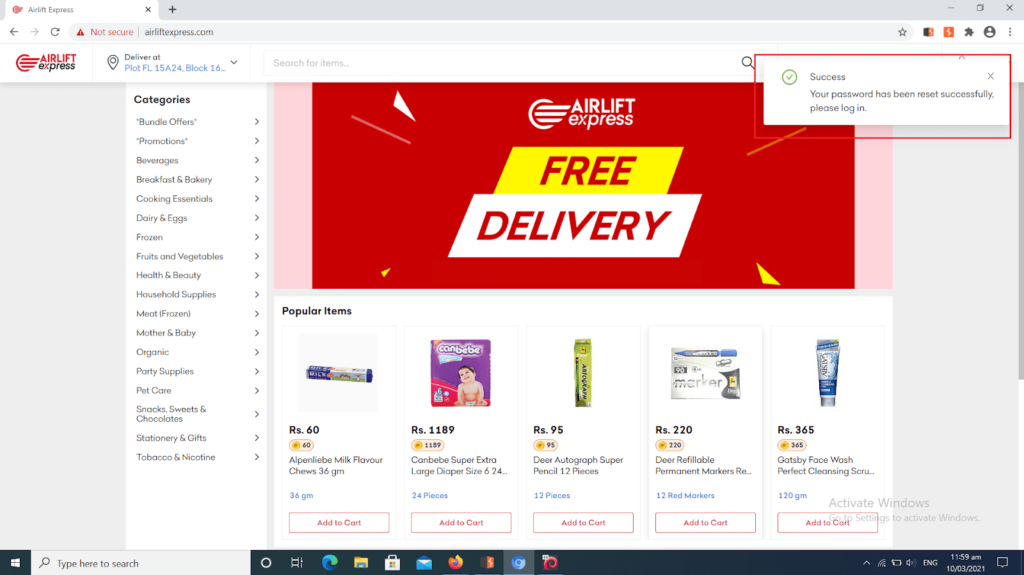

Następnie haker próbuje różnych kombinacji, aż w końcu mu się uda (w przypadku Airlift Express naszym badaczom udało się to w ciągu 7 minut). Kiedy już to osiągnie, onprzejmuje konto użytkownika w celu wykonywania wszelkiego rodzaju oszukańczych działań.

Uważna obserwacja zdarzeń przez zespół ds. bezpieczeństwa PrivacySavvy pokazuje, że do ataków typu brute-force wykorzystuje się kilka rodzajów narzędzi, od aircrack-ng, John the Ripper, tęczowy crack L0phtCrack, Ophcrack, Hashcat, DaveGrohl, Ncrack i THC Hydra.

Dlaczego hasła jednorazowe dotyczące tekstu są podatne na ataki

Aby lepiej rzucić światło na tę kwestię, nasz zespół ds. bezpieczeństwa zapoznał się z opublikowanym artykułem badawczymw 2013 rokui napisany przez naukowców z Northeastern University i Technische Universitat Berlin pod tytułem „Hasła jednorazowe oparte na SMS-ach: ataki i obrona”. Raport kompleksowo, ale dogłębnie przygląda się luce w zabezpieczeniach OTP.

Po przeanalizowaniu struktury zabezpieczeń OTP za pośrednictwem wiadomości tekstowych i przestudiowaniu niedawnych ataków typu brute force wszyscy badacze zgadzają się, że OTP przesyłane za pośrednictwem wiadomości SMS nie są już bezpieczne z dwóch istotnych powodów:

- OTP za pośrednictwem wiadomości SMS opierają się na dwóch fundamentach; urządzenia mobilne i sieci komórkowe. Wtedy (w 2013 r.) użytkownicy mogli ufać, że te dwie fundacje dotrzymają obietnicy dotyczącej poufności, bezpieczeństwa i prywatności, ale obecnie nie jest to prawdą. Te dwa sektory w przeszłości wielokrotnie łamały swoje obietnice, narażając w ten sposób użytkowników na ataki typu brute-force.

- Hakerzy i osoby atakujące metodą brute-force opracowali niedawno unikalne trojany umożliwiające ominięcie protokołu OTP w zabezpieczeniach SMS. W artykule doniesiono, że trojany te przejmują urządzenia mobilne i od tego czasu nikt nie zaproponował rozwiązania ani nie badał tej luki w zabezpieczeniach.

Jednak poza raportem luka w zabezpieczeniach OTP stała się bardziej popularna ze względu na niedawne naruszenia bezpieczeństwa. Biorąc to pod uwagę, doświadczeni eksperci ds. bezpieczeństwa poinformowali, że istnieje potrzeba rygorystycznych środków bezpieczeństwa iwielokrotne uwierzytelnienia; niestety wiele firm zignorowało to wezwanie.

Jaka jest lepsza alternatywa i rozwiązanie luk w zabezpieczeniach OTP

Uwierzytelnianie wieloskładnikowe zapewnia większe bezpieczeństwo niż proste kombinacje nazwy użytkownika i hasła. Dzieje się tak dlatego, że użytkownik musi spełniać określone wymagania, zazwyczaj a) nazwę użytkownika/hasło oraz b) posiadać urządzenie mobilne; czasami potrzebne jest również trzecie uwierzytelnienie.

Uwierzytelnianie wieloskładnikowe nie jest nową inicjatywą. Na przykład bankomaty wymagają:uwierzytelnianie dwuskładnikowe; najpierw będziesz potrzebować karty, a następnie PIN-u. Wiele stron internetowych, w tym banki, zaczyna stosować OTP zamiast SMS-ów.

Jednak wiele firm nie rozumie, że uwierzytelnianie wieloskładnikowe ma wiele stron inie wszyscy są bezpieczni.

Istnieją bezpieczniejsze sposoby podejścia do uwierzytelniania wieloskładnikowego, aby uczynić je bezpieczniejszym niż zwykłe hasło jednorazowe przez SMS. Jednym z nich jestweryfikacja za pomocą tokena fizycznegoLubaplikacja mobilna.

Innym sposobem zabezpieczenia kont użytkowników jest to, że programiści mogą to zrobićzablokować kontapo określonej liczbie nieudanych prób; blokada ta może obowiązywać przez pewien okres.

Ponadto twórcy stron internetowych, firmy i instytucje mogą chronić swoich klientów przed atakami typu brute-forceCaptcha. Na szczęście dla użytkowników w Pakistanie firma Airlift załatała tę lukę w zabezpieczeniach OTP związaną z brutalną siłą w swojej usłudze zakupów spożywczych online Airlift Express. Poniżej znajduje się część końcowego oświadczenia przesłanego do zespołu badawczego PrivacySavvy pocztą elektroniczną potwierdzającą poprawkę:

Poruszaliśmy się bardzo szybko w rozwoju i naprawianiu. Wiele poprawek zabezpieczeń weszło do produkcji. Udostępnione przez Ciebie luki są przekazywane do wersji produkcyjnej. Dziękuję za to. Możesz udostępnić raport na temat tego błędu.

Jednak jak pokazano powyżej, hakerzy mogą włamać się na konta użytkowników dowolnej aplikacji mobilnej lub internetowej z uwierzytelnianiem OTP bez żadnych dodatkowych reguł.

O naszym laboratorium badawczym

Na Ochrona prywatności, koncentrujemy się na tworzeniu świata z możliwie najmniejszą liczbą zagrożeń cybernetycznych. Nasze szybko rozwijające się laboratorium badawcze zatrudnia najlepszych badaczy bezpieczeństwa, którzy zawsze szukają użytkowników, którzy mogliby chronić się przed stale obecnymi zagrożeniami cybernetycznymi. Ale poza osobami indywidualnymi skupiamy się również na pomaganiu firmom w ochronie danych ich użytkowników.