Przetwarzanie w chmurze obsługuje wszystko, od przechowywania plików i aplikacji biznesowych po globalną infrastrukturę, ale przenoszenie danych i systemów online stwarza również nowe zagrożenia bezpieczeństwa. I tu właśnie pojawia się bezpieczeństwo w chmurze.

Bezpieczeństwo w chmurze odnosi się do zasad, technologii i kontrolizaprojektowany w celu ochrony danych, aplikacji i infrastruktury w chmurze przed nieautoryzowanym dostępem, naruszeniami i zagrożeniami cybernetycznymi. Obejmuje wszystko, od szyfrowania i zarządzania tożsamością po wykrywanie zagrożeń i zgodność.

Niezależnie od tego, czy prowadzisz firmę, która obsługuje obciążenia w AWS, Azure czy Google Cloud (lub osobę fizyczną przechowującą dane osobowe online), zrozumienie bezpieczeństwa chmury jest niezbędne.W tym przewodniku wyjaśniono, czym jest bezpieczeństwo w chmurze, jak to działa i dlaczego jest to tak istotne w dzisiejszym świecie opartym na chmurze.

Bezpieczeństwo w chmurze to kompletny zestaw zasad, procedur i narzędzi technicznych zaprojektowanych w celu ochrony danych, aplikacji i innych ważnych zasobów przed zagrożeniami i lukami w chmurze. Mówiąc najprościej,Bezpieczeństwo w chmurze to cyfrowy zamek do przechowywania Twoich zasobów cyfrowych.

Chociaż dostawcy usług w chmurzedać rozbudowany aparat bezpieczeństwabezpieczeństwo jest zwykle wspólną odpowiedzialnością. Zrozumienie tego modelu wspólnej odpowiedzialności jest jednym z najważniejszych elementów bezpieczeństwa chmury.

Bezpieczeństwo w chmurze to nie tylko narzędzie; jest to kompleksowe rozwiązanie obejmujące między innymi obszary obejmujące bezpieczeństwo sieci w chmurze, szyfrowanie danych, zarządzanie tożsamością i odzyskiwanie danych po awarii.

W dzisiejszym świecie bezpieczeństwo w chmurze jest częścią nowego ekosystemu cyberbezpieczeństwa. Jeśli chodzi o ochronę i kontrolę bezpieczeństwa, cyberbezpieczeństwo i bezpieczeństwo chmury mają takie samo podejście, jeśli chodzi o ich stosowanie. (Przejrzyj nasze statystyki dotyczące hackowaniaaby zapoznać się z najnowszymi statystykami i faktami dotyczącymi cyberbezpieczeństwa, o których warto już dziś pamiętać.)

Dzieje się tak, ponieważ zabezpieczenia w chmurze starają się osiągnąć ten sam poziom ochrony danych w chmurze, co w lokalnym centrum danych.

Jak działa bezpieczeństwo w chmurze?

Bezpieczeństwo w chmurze wykorzystuje warstwową strategię obrony, podobną do warstw w cebuli. Ten system obronny obejmuje kombinację technologii i technik pomagających chronić przed wieloma typami wektorów zagrożeń lub punktów wejścia.

- Model wspólnej odpowiedzialności: Omawiając model wspólnej odpowiedzialności, jest to krytyczny aspekt bezpieczeństwa chmury.

- Dostawcy chmury: Google Cloud, AWS lub Azure ponoszą wspólną odpowiedzialność za zabezpieczenie chmury (sprzęt, oprogramowanie i obiekty fizyczne), natomiast użytkownik jest odpowiedzialny za zabezpieczenie chmury (swoje informacje, aplikacje, systemy operacyjne i konfiguracje sieci). Zakres wspólnej odpowiedzialności różni się w zależności od modelu usługi: IaaS (infrastruktura jako usługa), PaaS (platforma jako usługa) i SaaS (oprogramowanie jako usługa).

Co potrzebujesz zabezpieczyć w chmurze?

Zabezpieczanie zasobów w chmurze nie może polegać po prostu na kopiowaniu i wklejaniu, ponieważ obejmuje wiele różnych zasobów o różnych możliwościach ochrony:

- Sieci chmurowe: Wirtualna chmura prywatna (VPC) tworzy bezpieczną, prywatną sieć w chmurze publicznej. Proces wymaga silnego wirtualnegozapora sieciowa do zabezpieczeniaVPC i zapewnia inspekcję i filtrowanie ruchu sieciowego, utrzymując jednocześnie aktywne krytyczne połączenie podstawowe. Nie możesz używać starych, lokalnych zapór sieciowych w chmurze. Dzieje się tak dlatego, że środowiska chmurowe stale się zmieniają, dlatego Twoje zabezpieczenia muszą dostosowywać się w czasie rzeczywistym.

- Instancje obliczeniowe (maszyny wirtualne): Instancje obliczeniowe to zasoby wykonujące pracę w chmurze. Majątek ten należy zabezpieczyćprzed paskudnym złośliwym oprogramowaniemi podatności. Ponieważ instancje w chmurze można uruchamiać i wyłączać w dowolnym momencie, Twój zespół IT musi je zawsze widzieć i zabezpieczać zgodnie ze ścisłymi zasadami.

- Kontenery: Przypominają kontenery do transportu aplikacji, które wymagają specjalnego zabezpieczenia zarówno przed rozpoczęciem działania, jak i w trakcie jego działania. Wiąże się to ze skanowaniem obrazów kontenerów pod kątem luk w zabezpieczeniach i dodawaniem warstw zabezpieczeń do dowolnej aranżacji kontenerów, takiej jak Kubernetes.

- Aplikacje w chmurze: Bezpieczeństwo jest ważne na poziomie aplikacji, niezależnie od tego, czy istnieją maszyny wirtualne, czy istnieją w środowisku bezserwerowym. Obejmuje to zabezpieczanie ich konfiguracji, wdrażanie silnego uwierzytelniania i monitorowanie ruchu pod kątem złośliwego zachowania. Administratorzy IT muszą mieć centralny widok umożliwiający wykrywanie pojawiających się zagrożeń i reagowanie na nie.

Czym bezpieczeństwo w chmurze różni się od tradycyjnych zabezpieczeń lokalnych

Chociaż cel bezpieczeństwa jest ten sam — ochrona danych, metodologia zabezpieczeń jest inna w chmurze niż w tradycyjnej konfiguracji lokalnej. Główną różnicą jest odpowiedzialność i mechanizmy narzędzi służących do jej realizacji.

| Funkcja | Bezpieczeństwo w chmurze | Tradycyjne zabezpieczenia lokalne |

|---|---|---|

| Odpowiedzialność | Model wspólnej odpowiedzialności | Za wszystko odpowiada wyłącznie Klient |

| Infrastruktura | Zarządzane przez dostawcę usług w chmurze | Zarządzane przez klienta |

| Narzędzia i sterowanie | Dynamiczny, poprzez API, skalowalny | Statyczne, sprzętowe, ręczne |

| Skalowalność | Elastyczny na żądanie | Związany sprzętem fizycznym |

| Lokalizacja | Rozproszone w wielu centrach danych | Scentralizowane w siedzibie firmy |

W tradycyjnej konfiguracji firma zabezpiecza wszystko – serwery fizyczne, aplikacje, dane. Teraz i w chmurze,obciążenie jest dzielone, co znacznie upraszcza bezpieczeństwo i zmniejsza koszty ogólne.

Narzędzia zabezpieczające w chmurze też są inne. Opierają się na ochronie zdefiniowanej programowo, którą można natychmiast skalować w górę lub w dół w zależności od potrzeb.

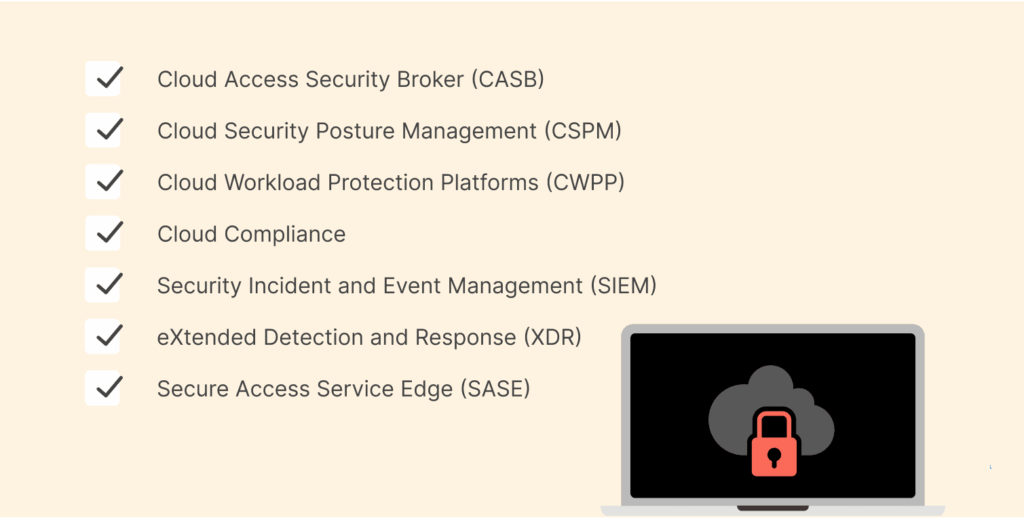

8 kluczowych kategorii rozwiązań zapewniających bezpieczeństwo w chmurze

Kompleksowa strategia bezpieczeństwa wymaga pakietu narzędzi i usług. Oto osiem kluczowych kategorii narzędzi zapewniających bezpieczeństwo w chmurze:

- Broker bezpieczeństwa dostępu do chmury (CASB): Twoja chmura postrzega CASB jako bramkarza. Znajduje się pomiędzy użytkownikami a usługami w chmurze, aby stosować zasady bezpieczeństwa oraz zapewniać szyfrowanie danych i ochronę przed złośliwym oprogramowaniem.

- Zarządzanie stanem zabezpieczeń w chmurze (CSPM): Narzędzia CSPM można opisać jako ciągłego audytora bezpieczeństwa, stale skanującego konfiguracje w celu wykrycia i naprawienia niepewnych konfiguracji, które mogą prowadzić do naruszenia.

- Platformy ochrony obciążeń w chmurze (CWPP): Pomyśl o CWPP jak o ochroniarzach Twoich zadań. Stosują spójne zasady bezpieczeństwa dla maszyn wirtualnych, kontenerów i funkcji bezserwerowych. Dla wielu użytkowników ochrona ta zaczyna się od asolidne rozwiązanie antywirusowe w chmurzeskanowanie w poszukiwaniu złośliwego oprogramowania na poziomie obciążenia.

- Zgodność z chmurą: Rozwiązania te zapewniają szerszy widok na środowisko chmury z wysokości 50 000 stóp w górę, zapewniając zgodność z normami i wymaganiami regulacyjnymi.

- Zarządzanie incydentami i zdarzeniami związanymi z bezpieczeństwem (SIEM): SIEM to centralna operacja bezpieczeństwa. Pozyskuje i interpretuje dane z wielu źródeł, aby pomóc Ci zawieszać, sprawdzać i eliminować cyberataki.

- rozszerzone wykrywanie i reagowanie (XDR): Rozszerzone wykrywanie i reagowanie to kolejna ewolucja bezpieczeństwa. Pobiera dane z wielu źródeł, automatyzując zapisywanie harmonogramów ataków, dzięki czemu zespoły ds. bezpieczeństwa mogą sprawdzać incydenty z nadludzką szybkością.

- Krawędź usługi bezpiecznego dostępu (SASE): Jest to architektura sieciowa obejmująca zestaw funkcji związanych z siecią i bezpieczeństwem, zaprojektowana w celu zagwarantowania bezpiecznego zdalnego dostępu do systemów i dostawców usług w chmurze za pośrednictwem pojedynczej platformy dostarczanej w chmurze.

- Krawędź usług bezpieczeństwa (SSE): SSE zawęża swoją działalność do zabezpieczeń zaprojektowanych w celu zabezpieczenia dostępu użytkowników do aplikacji internetowych, chmurowych i prywatnych; konsolidacja funkcji, aby zapewnić bezproblemową obsługę użytkownika, przy jednoczesnym zmniejszeniu złożoności funkcji bezpieczeństwa.

Najlepsze strategie ochrony danych w chmurze

Najlepsze oprogramowanie doprowadzi Cię tylko do połowy drogi; wiedza, jak z niego korzystać, to druga połowa:

- Stwórz bezpieczniejsze środowisko pracy zdalnej: Chociaż praca zdalna pozostanie, stwarzając luki w zabezpieczeniach Twoich pracownikówdostęp do danych w niezabezpieczonych sieciach publicznychotwarte na wirusa (tj. poprzez otwartą sieć Wi-Fi na swoich urządzeniach osobistych), jeśli klikną niewłaściwe łącza. Solidny system bezpieczeństwa w chmurze jest niezbędny do ochrony danych.

- Stosuj strategię bezpiecznego przechowywania danych: Korzystaj ze środowiska chmury do tworzenia kopii zapasowych danych, a także upewnij się, że masz odpowiednie zarządzanie w zakresie przechowywania danych i zgodności (przynajmniej), nawet jeśli nie pracujesz w wrażliwych branżach (takich jak opieka zdrowotna i finanse). (Wybór renomowanego dostawcy to pierwszy krok w strategii bezpiecznego przechowywania.Przeanalizowaliśmy 20 najlepszych bezpłatnych usług przechowywania danych w chmurzeaby pomóc Ci dokonać świadomego wyboru.)

- Szyfruj dane: Szyfrowanie danych powoduje szyfrowanie danych, uniemożliwiając ich odczytanie osobom nieposiadającym klucza szyfrującego. Należy szyfrować przechowywane dane i dane przenoszone (w drodze) z jednego systemu do drugiego.

- Egzekwuj silną kontrolę dostępu: Rozważwykorzystanie uwierzytelniania wieloskładnikowego (MFA), więc masz więcej niż tylko hasło. Możesz tutaj zastosować „zasadę najmniejszych przywilejów”; zapewniaj użytkownikom tylko taki dostęp, jaki jest im potrzebny do wykonywania pracy.

- Przeprowadzaj regularne audyty: Środowiska chmurowe nie są przeznaczone do „ustaw i zapomnij”. Tak naprawdę musisz regularnie sprawdzać swoje środowisko chmurowe pod kątem błędnych konfiguracji lub innych luk w zabezpieczeniach. Dobra praktyka bezpieczeństwa wykorzystuje żywy dokument, a nie dokumenty typu „ustaw i zapomnij”.

Jakie są popularne rodzaje usług bezpieczeństwa w chmurze?

Istnieje kilka rodzajów usług bezpieczeństwa w chmurze, które można przypisać do wielu istotnych obszarów obejmujących więcej aspektów środowiska chmury:

- Bezpieczeństwo infrastruktury chmurowej: Obejmuje to bezpieczeństwo podstawowej infrastruktury dostawcy usług w chmurze. Może obejmować bezpieczne zapory ogniowe, systemy wykrywania włamań, zarządzanie lukami w zabezpieczeniach i inne wymagania dotyczące bezpieczeństwa informacji w celu zabezpieczenia serwerów, sieci i centrów danych, w których istnieją zasoby w chmurze.

- Bezpieczeństwo danych: Kładzie to nacisk na ochronę danych, w tym danych przechowywanych (przechowywanych), jak i danych przesyłanych (dane przesyłane między systemami). Wykorzystuje również funkcję zapobiegania utracie danych (DLP), aby zapobiec opuszczaniu sieci przez poufne informacje.

- Zarządzanie tożsamością i dostępem (IAM): Usługa IAM to jedna z podstawowych usług udostępnianych w bezpiecznym środowisku chmury. Koncentruje się na kontroli dostępu, zapewniając, że tylko autoryzowani użytkownicy i/lub aplikacje mogą uzyskać dostęp do określonych zasobów. Ta usługa zarządza tożsamościami cyfrowymi, uwierzytelnia użytkowników i kontroluje, co mogą robić.

- Analityka bezpieczeństwa i analiza zagrożeń: Wykorzystuje uczenie maszynowe i sztuczną inteligencję do przetwarzania dużych ilości danych, aby móc wykrywać złośliwości i zagrożenia bezpieczeństwa oraz strategicznie reagować w czasie rzeczywistym na zdarzenia krzywdzące.

Zagrożenia i wyzwania w bezpieczeństwie chmury

Każdy model bezpieczeństwa ma swoje wady. Pierwszym krokiem do pokonania wyzwań związanych z bezpieczeństwem chmury jest wiedza, czym one są:

- Błędna konfiguracja: Jednym z największych zagrożeń bezpieczeństwa chmury jest błąd ludzki.Gdy źle skonfigurujesz usługę w chmurzezawsze istnieją luki, które osoba atakująca może wykorzystać. Błędy, takie jak przechowywanie wrażliwych danych w ramach zabezpieczenia konta publicznego, mogą spowodować, że wrażliwe dane będą dostępne dla każdego w Internecie.

- Niewystarczające zarządzanie tożsamością i dostępem: Jeśli zarządzanie tożsamością nie jest odpowiednio zarządzane, może prowadzić do przeciążeń użytkowników. Kiedy atakujący naruszają konta, mogą uzyskać dostęp do krytycznych informacji i systemów.

- Niebezpieczne interfejsy API i interfejsy: Wiele dostępnych platform chmurowych korzysta z interfejsów API w celu uzyskania dostępu do usługi. Te interfejsy API zapewniają niezbędne bezpieczeństwo; w przeciwnym razie mogą stanowić podatny na ataki punkt wejścia dla atakujących.

- Naruszenia danych: Nawet przy zastosowaniu zabezpieczeń dostęp do poufnych informacji może nadal nastąpić. Do incydentu naruszenia może dojść w wyniku złamania hasła, phishingu lub złego zarządzania danymi. (Mamyobjęły największe naruszenia bezpieczeństwa danychw najnowszej historii).

- Cień IT: Shadow IT zapewnia luki w zabezpieczeniach, które nie są widoczne dla działu IT. Kiedy pracownicy korzystają z niezatwierdzonych aplikacji w chmurze do wykonywania swojej pracy, samo to stanowi zagrożenie dla bezpieczeństwa.

Korzyści z bezpieczeństwa w chmurze

Dobrze zdefiniowana strategia bezpieczeństwa w chmurze ma wiele zalet. Chociaż to bezpieczeństwo może wydawać się zniechęcające, jest czymś więcej niż mechanizmem obronnym i może skutecznie wspierać biznes:

- Oszczędności: Możesz skorzystać z korzyści skali, jakie oferuje dostawca usług w chmurze, oraz z niższych kosztów użytkownika związanych z utrzymaniem sprzętu i personelem odpowiedzialnym za bezpieczeństwo.

- Skalowalność i elastyczność: Bezpieczeństwo w chmurze jest elastyczne i można je skalować w górę lub w dół w zależności od potrzeb. Elastyczność zabezpieczeń w chmurze zapewnia możliwość ochrony danych bez konieczności zajmowania się nadmierną pojemnością. Jest to istotna kwestia dla firm o zróżnicowanych potrzebach.

- Scentralizowane bezpieczeństwo: Bezpieczeństwo w chmurze umożliwia zarządzanie wszystkimi aspektami bezpieczeństwa – zasadami, wykrywaniem zagrożeń i alertami – z jednej lokalizacji za pomocą jednego pulpitu nawigacyjnego. Zasadniczo pozwala zarządzać wszystkim z „jednej szyby”.

- Mniejsze obciążenie związane z przestrzeganiem przepisów: Dostawcy usług w chmurze zapewniają dostęp do wbudowanych kontroli i certyfikatów, dzięki którym możesz mieć systemy spełniające specyfikacje prawne. Zmniejsza to pożądaną liczbę możliwości audytów i ocen zgodności.

- Środowisko o zmniejszonym zagrożeniu: Dostawcy usług w chmurze wydają miliardy na badania nad bezpieczeństwem chmury i rozwój technologii bezpieczeństwa. Innymi słowy, dostawca usług w chmurze inwestuje w badania i rozwój, których samodzielnie nie mógłbyś stworzyć.